这篇文章主要介绍了Wireshark这款免费开源的网络抓包工具。作为世界上最流行的网络分析器,Wireshark可以通过捕获网络封包并详细展示每一层的数据,帮助用户从微观角度分析网络通信情况。它支持多种协议和媒体类型,并提供了强大的过滤功能,可以快速筛选出有用的数据包。

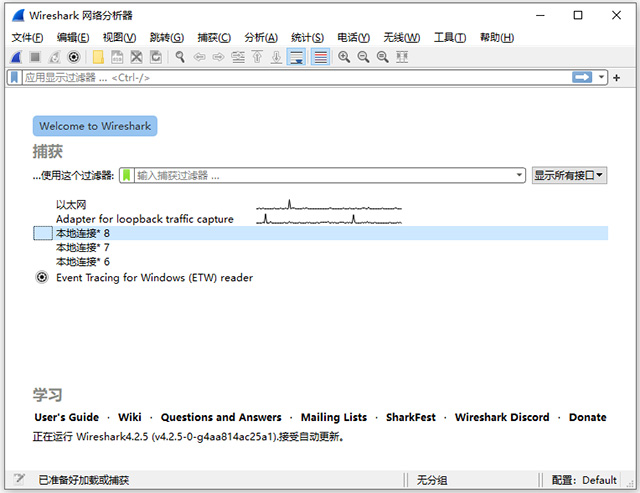

文章还详细介绍了如何使用Wireshark进行抓包操作,包括选择网络接口、配置抓包参数以及设置过滤条件等步骤。此外,Wireshark的界面简洁直观,拥有三窗格浏览器设计,用户可以直接查看协议信息和数据包细节。

作为个人,我觉得Wireshark确实是一款非常实用的工具,尤其对于需要分析网络问题的专业人士来说更是必备软件。它的功能丰富且操作灵活,支持多种平台和文件格式,能够满足大部分用户的抓包需求。不过,虽然它提供了详细的过滤规则,但初次使用可能需要一些时间来熟悉语法。

总的来说,Wireshark凭借其强大的功能、开源性质以及用户友好的界面,在网络分析领域占据着重要地位。对于有需要的朋友来说,下载中文绿色版并安装使用会是一个不错的选择。

wireshark是一款免费且开源的网络抓包工具,前称为Ethereal,同样也是世界上最流行的网络分析器,主要采用的是撷取网络封包,并尝试显示出最为详细的网络封包资料,可以使您从微观角度查看网络中发生的事情,是许多商业、非营利性企业、政府机构和教育机构的首选软件。目前wireshark软件拥有强大的过滤器引擎,用户可以使用过滤器筛选出有用的数据包,排除无关信息的干扰,以及wireshark网络抓包工具使用的是以WinPCAP作为接口,直接与网卡进行数据报文交换,可以实时检测网络通讯数据,检测其抓取的网络通讯数据快照文件,并通过图形界面浏览这些数据,可以查看网络通讯数据包中每一层的详细内容,例如包含有强显示过滤器语言和查看TCP会话重构流的能力,支持几百种协议和流媒体类型,功能强大且齐全,尽可能的满足用户多种需求。

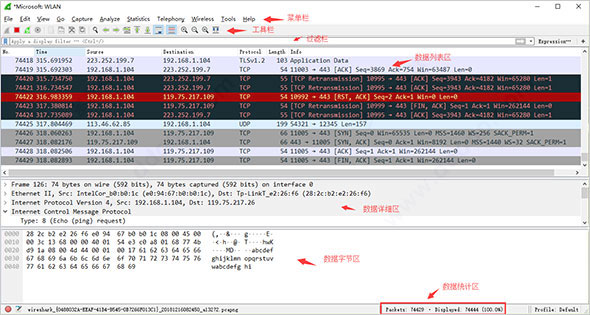

除此之外,抓包软件wireshark还拥有标准三窗格包浏览器界面,无需过多的窗口切换即可直观看到详细协议信息的数据包。同时,软件能够导出详细的IP跳转列表,因此用户可以看从己方发出的数据包需要经过多少的节点到达对方房屋,总共经过多少ms,通过这些详细数据,做到数据传输优化,从而提升访问加载速度。ps:本站提供的是wireshark中文绿色版,用户下载直接安装即可使用,并且软件界面全部都是中文,在很大程度上满足了用户的使用需求,有需要的朋友欢迎下载体验。

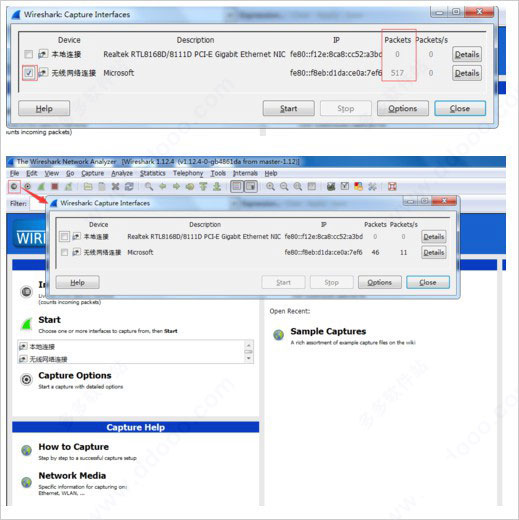

1、打开软件之后,点击抓取网络接口卡选择按钮,选择需要抓取的网卡接口;如果不确定是那个网络接口,则可以看packes项数据变化最多接口,选中它然后点击"start"开始抓包;

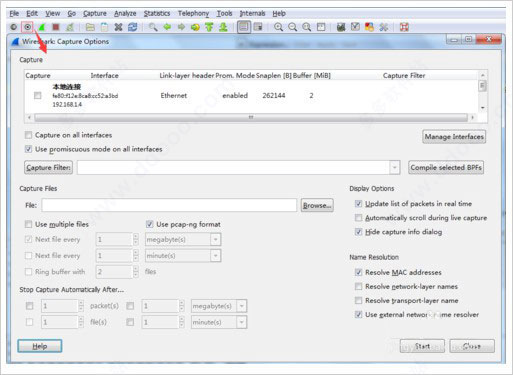

2、如果需要进行特别的配置,则需要先进行抓包钱的配置操作,点击途中的配置操作按钮,进入到抓包配置操作界面,进行相应配置;配置完成后点击“start”开始抓包;

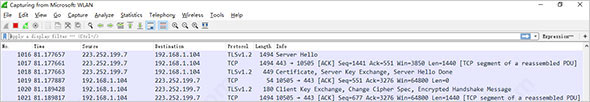

3、wireshark启动后,wireshark处于抓包状态中;

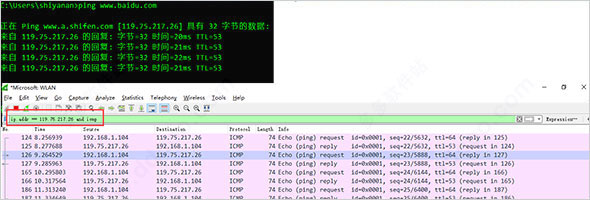

4、执行需要抓包的操作,如ping www.baidu.com;

5、操作完成后相关数据包就抓取到了。为避免其他无用的数据包影响分析,可以通过在过滤栏设置过滤条件进行数据包列表过滤,获取结果如下。说明:ip.addr == 119.75.217.26 and icmp 表示只显示ICPM协议且源主机IP或者目的主机IP为119.75.217.26的数据包;

6、如果没有抓取到想要的数据包,则点击重新抓取按钮即可;或者抓取到个人需要的数据包之后,可以点击红色的停止按钮即可;

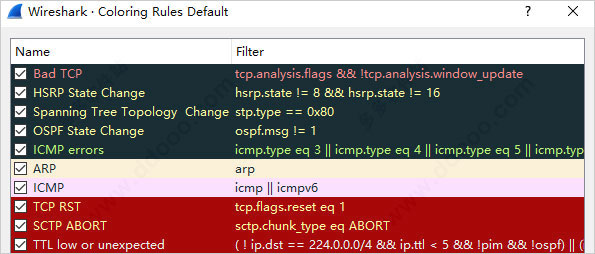

7、数据包列表区中不同的协议使用了不同的颜色区分。协议颜色标识定位在菜单栏视图 --> 着色规则,如下所示。

1、深入检查数百种协议,一直在增加

2、实时捕获和离线分析

3、标准三窗格数据包浏览器

4、多平台:在Windows,Linux,macOS,Solaris,FreeBSD,NetBSD和许多其他操作系统上运行

5、捕获的网络数据可以通过GUI或TTY模式的TShark实用程序进行浏览

6、业界最强大的显示过滤器

7、丰富的VoIP分析

8、读取/写入许多不同的捕获文件格式:tcpdump(libpcap),Pcap NG,Catapult DCT2000,Cisco Secure IDS iplog,Microsoft Network Monitor,Network GeneralSniffer(压缩和未压缩),Sniffer Pro和NetXray,Network Instruments Observer ,NetScreen监听,Novell LANalyzer,RADCOM WAN / LAN分析器,Shomiti / Finisar Surveyor,Tektronix K12xx,Visual Networks Visual UpTime,WildPackets EtherPeek / TokenPeek / AiroPeek等

9、使用gzip压缩的捕获文件可以即时解压缩

10、可以从以太网,IEEE 802.11,PPP / HDLC,ATM,蓝牙,USB,令牌环,帧中继,FDDI等读取实时数据(取决于您的平台

11、对许多协议的解密支持,包括IPsec,ISAKMP,Kerberos,SNMPv3,SSL / TLS,WEP和WPA / WPA2

12、可以将着色规则应用于数据包列表,以进行快速,直观的分析

13、输出可以导出为XML,PostScript,CSV或纯文本

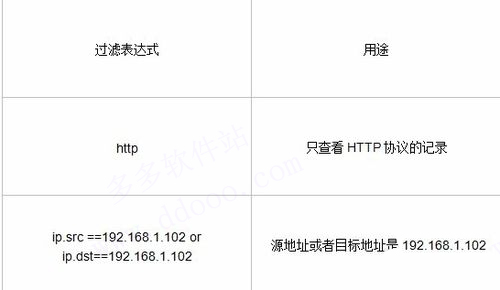

表达式规则

1、协议过

比如TCP,只显示TCP协议。

2、IP 过滤

比如 ip.src ==192.168.1.102 显示源地址为192.168.1.102,

ip.dst==192.168.1.102, 目标地址为192.168.1.102

3、端口过滤

tcp.port ==80, 端口为80的

tcp.srcport == 80, 只显示TCP协议的愿端口为80的。

4、Http模式过滤

http.request.method=="GET", 只显示HTTP GET方法的。

5、逻辑运算符为 AND/ OR

常用的过滤表达式

封包列表(Packet List Pane)

封包列表的面板中显示,编号,时间戳,源地址,目标地址,协议,长度,以及封包信息。 你可以看到不同的协议用了不同的颜色显示。

你也可以修改这些显示颜色的规则, View ->Coloring Rules.

例子:

ip.src eq 192.168.1.107 or ip.dst eq 192.168.1.107

或者

ip.addr eq 192.168.1.107 // 都能显示来源IP和目标IP

Linux上运行的wireshark图形窗口截图示例,其他过虑规则操作类似,不再截图。

ip.src eq 10.175.168.182

提示: 在Filter编辑框中,收入过虑规则时,如果语法有误,框会显红色,如正确,会是绿色。

过滤端口

了解了上面的Wireshark过滤规则之后,接下来小编给大家讲解的就是过滤端口,其实这个过滤端口的含义还是比较容易理解的,那么有不懂的用户可以参考下面小编给大家分享的内容,让你能够清楚它的整个使用流程。

例子:

tcp.port eq 80 // 不管端口是来源的还是目标的都显示

tcp.port == 80

tcp.port eq 2722

tcp.port eq 80 or udp.port eq 80

tcp.dstport == 80 // 只显tcp协议的目标端口80

tcp.srcport == 80 // 只显tcp协议的来源端口80

udp.port eq 15000

那么过滤端口范围:

tcp.port >= 1 and tcp.port <= 80

v4.6.4版本

Bug修复

wnpa-sec-2026-05USB HID析像管内存耗尽。第20972期。CVE-2026-3201。

wnpa-sec-2026-06NTS-KE剥离器崩溃。第21000期CVE-2026-3202。

wnpa-sec-2026-07RF 4CE剖面解剖器崩溃。第21009期CVE-2026-3203。

已修复以下错误:

如果Npcap配置了“Restrict Npcap driver's Access to Administrators only”Issue 20828(仅限管理员访问Npcap驱动程序),则Wireshark无法启动。

signature_algorithms中未报告PQC签名算法。第20953期

发送空格字符时出现意外的JA4 ALPN值。第20966期

专家信息似乎有二次性能(越来越慢)问题20970。

无法解码IKEv2 EMERGENCY_CALL_NUMBERS Notify负载。第20974期

当输出格式(-F)设置为blf时,TShark和editcap因分段错误而失败。第20976期

Fuzz作业崩溃:fuzz-2026-02-01-12944805400.pcap [Zigbee Direct Tunnel Zigbee NWK PDU空哈希表]问题20977。

Wiretap写入pcapng自定义选项的字符串值无效。第20978期

输出状态(GoodOutputB)字段中的RDM状态在Art-Net PollReply解析器中解码错误。第20980期

窃听写入无效的pcapng达尔文选项块。第20991期。

由于TYPE_VARLEN(MaxLen)问题21001的预期不正确,TDS分析程序在RPC DATENTYPE(0x28)上取消验证。

只有第一个HTTP POST在SOCKS中被解析为“Decode As”。第21006期

TShark:管道中生成的伪“解析器错误”消息,其中tshark之后的内容在阅读其所有输入之前退出。第21011期

TS 29.212中的新Diameter RAT类型未解码。第21012期。

触发HE基本帧上的格式错误的数据包错误。第21032期。

应用信息

热门推荐

相关应用

实时热词

评分及评论

点击星星用来评分